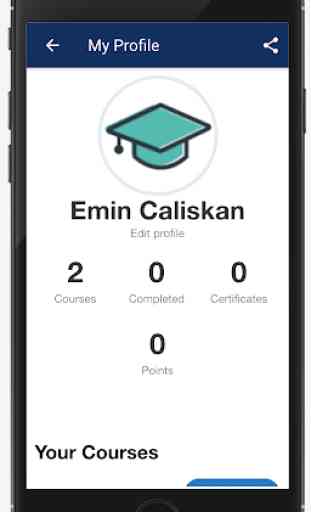

Cybersecurity and Ethical Hacking Training

Conheça as ferramentas populares de segurança e técnicas que você precisa para executar testes de penetração com a melhor distribuição de segurança cibernética Kali, e as ferramentas: Nmap e Metasploit.

Aprenda as técnicas essenciais e construir uma base sólida em testes de penetração neste curso abrangente do zero!

Configure o ambiente de hacking ético com Kali

Prepare ambiente vítima virtual para executar os testes de segurança

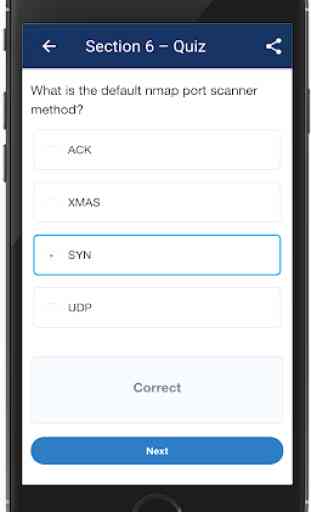

Digitalizar os alvos com comandos fáceis de usar e eficaz em Nmap

Descubra as vulnerabilidades para invadir sistemas

Explorar os alvos com Metasploit

Interagir com cargas das máquinas das vítimas

Download de documentos, criar usuários remotos e tomar capturas de tela de servidores Linux e Windows exploradas.

Habilidades de segurança poderosa na ponta dos dedos

Aprender os fundamentos de hacking ético coloca uma habilidade poderosa e muito útil ao seu alcance. Kali, nmap e metasploit são gratuitos e fáceis de aprender ferramentas de iniciante para operações avançadas de teste de penetração.

Empregos em posições testes de penetração são abundantes e as empresas estão constantemente à procura de profissionais de segurança cibernéticos que têm práticas-as mãos na experiência em Kali e Metasploit. Especialistas da indústria de TI também estão procurando soluções simples, mas eficazes para manter seus sistemas seguros.

Este curso é perfeito para quem quer fornecer sistemas de TI segura com a implementação de soluções de hacking e testes de penetração éticos.

Conteúdo e Visão

Indicado para iniciantes em segurança cibernética, através deste curso de 45+ aulas teóricas e 3 horas de conteúdo de vídeo, você vai aprender todos os detalhes sobre como configurar e usar Distribuição Kali Linux e estabelecer uma forte compreensão do processo por trás de um teste de penetração profissional.

Este curso começa com a introdução básicos - aspectos ainda muito importantes de hacking ético. Após este rápido resumo, você vai encontrar-se já praticando como configurar uma plataforma de testes de penetração com máquinas de Kali e vítima, que você pode usar em sua vida profissional.

Logo após a implantação dos sistemas, você vai imediatamente começar a digitalizar o ambiente de destino, que consiste em uma distribuição Linux intencionalmente vulnerável e 1 Windows 7.

Depois de concluir operações de digitalização, você vai aprender o famoso Metasploit quadro pirataria com todas as opções importantes, praticando contra as máquinas vítima. E, finalmente, você será capaz de explorar e acesso remoto a máquinas Linux e Windows, onde você vai praticar suas habilidades de segurança éticos como download de documentos e ganhando senhas, com alavancar cargas avançadas como meterpreter.

Após a conclusão, você vai aprender como preparar seu ambiente de teste de segurança cibernética com Kali, segmentos de rede de varredura por suas necessidades, descobrir vulnerabilidades, exploram as vítimas e obter acesso remoto a máquinas comprometidas.

Quais são os requisitos?

A vontade de aprender e uma mente aberta

conhecimento básico de como funcionam os computadores

Alguns linux e rede de experiência é um plus

O que é que eu vou começar a partir deste curso?

Ao final deste curso, você será capaz de preparar o ambiente e começar a usar Kali

Você terá a capacidade de digitalizar redes para detectar portas abertas e serviços

Você vai descobrir vulnerabilidades, comparando seus resultados de varredura nmap e módulos Metasploit relacionados

Você vai explorar aplicação vulnerável com módulos Metasploit

Você terá acesso a servidores comprometidos e executar comandos remotamente

Qual é o público-alvo?

Estudantes universitários e profissionais de domínios técnicos

entusiastas de TI ou empresários

Quem estiver interessado em explorar um novo domínio a partir do zero

Aprenda as técnicas essenciais e construir uma base sólida em testes de penetração neste curso abrangente do zero!

Configure o ambiente de hacking ético com Kali

Prepare ambiente vítima virtual para executar os testes de segurança

Digitalizar os alvos com comandos fáceis de usar e eficaz em Nmap

Descubra as vulnerabilidades para invadir sistemas

Explorar os alvos com Metasploit

Interagir com cargas das máquinas das vítimas

Download de documentos, criar usuários remotos e tomar capturas de tela de servidores Linux e Windows exploradas.

Habilidades de segurança poderosa na ponta dos dedos

Aprender os fundamentos de hacking ético coloca uma habilidade poderosa e muito útil ao seu alcance. Kali, nmap e metasploit são gratuitos e fáceis de aprender ferramentas de iniciante para operações avançadas de teste de penetração.

Empregos em posições testes de penetração são abundantes e as empresas estão constantemente à procura de profissionais de segurança cibernéticos que têm práticas-as mãos na experiência em Kali e Metasploit. Especialistas da indústria de TI também estão procurando soluções simples, mas eficazes para manter seus sistemas seguros.

Este curso é perfeito para quem quer fornecer sistemas de TI segura com a implementação de soluções de hacking e testes de penetração éticos.

Conteúdo e Visão

Indicado para iniciantes em segurança cibernética, através deste curso de 45+ aulas teóricas e 3 horas de conteúdo de vídeo, você vai aprender todos os detalhes sobre como configurar e usar Distribuição Kali Linux e estabelecer uma forte compreensão do processo por trás de um teste de penetração profissional.

Este curso começa com a introdução básicos - aspectos ainda muito importantes de hacking ético. Após este rápido resumo, você vai encontrar-se já praticando como configurar uma plataforma de testes de penetração com máquinas de Kali e vítima, que você pode usar em sua vida profissional.

Logo após a implantação dos sistemas, você vai imediatamente começar a digitalizar o ambiente de destino, que consiste em uma distribuição Linux intencionalmente vulnerável e 1 Windows 7.

Depois de concluir operações de digitalização, você vai aprender o famoso Metasploit quadro pirataria com todas as opções importantes, praticando contra as máquinas vítima. E, finalmente, você será capaz de explorar e acesso remoto a máquinas Linux e Windows, onde você vai praticar suas habilidades de segurança éticos como download de documentos e ganhando senhas, com alavancar cargas avançadas como meterpreter.

Após a conclusão, você vai aprender como preparar seu ambiente de teste de segurança cibernética com Kali, segmentos de rede de varredura por suas necessidades, descobrir vulnerabilidades, exploram as vítimas e obter acesso remoto a máquinas comprometidas.

Quais são os requisitos?

A vontade de aprender e uma mente aberta

conhecimento básico de como funcionam os computadores

Alguns linux e rede de experiência é um plus

O que é que eu vou começar a partir deste curso?

Ao final deste curso, você será capaz de preparar o ambiente e começar a usar Kali

Você terá a capacidade de digitalizar redes para detectar portas abertas e serviços

Você vai descobrir vulnerabilidades, comparando seus resultados de varredura nmap e módulos Metasploit relacionados

Você vai explorar aplicação vulnerável com módulos Metasploit

Você terá acesso a servidores comprometidos e executar comandos remotamente

Qual é o público-alvo?

Estudantes universitários e profissionais de domínios técnicos

entusiastas de TI ou empresários

Quem estiver interessado em explorar um novo domínio a partir do zero

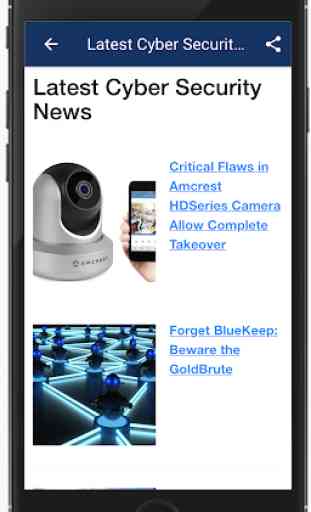

Categoria : Educação

Pesquisas associadas

Perfeito para iniciantes e quem quer seguir carreira.